苹果修复威胁加密货币用户的关键iPhone和Mac漏洞

该漏洞对在苹果设备上存储加密货币的用户构成严重风险。

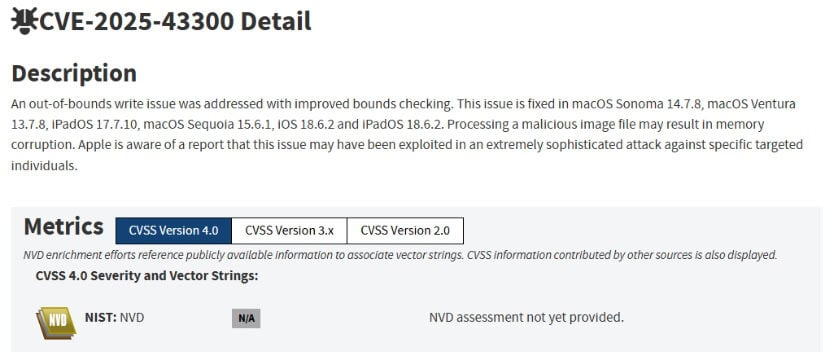

这个编号为CVE-2025-43300的漏洞,能让攻击者无需用户任何操作即可控制苹果设备。他们只需通过iMessage或电子邮件发送恶意图像文件,当设备处理该图像时,黑客就能访问设备上的所有内容——包括加密钱包和交易应用。

苹果公司确认该漏洞已被用于"针对特定目标个体的极高复杂性攻击",但未透露攻击者身份及具体受害者信息。

攻击原理

这项零点击漏洞利用针对苹果的Image I/O框架,该框架负责处理所有苹果设备上的图像文件。漏洞属于"越界写入"问题,意味着攻击者能操控本应无法访问的设备内存区域。

网络安全公司Coinspect首席执行官Juliano Rizzo解释称:"通过iMessage发送的附件会被自动处理并导致设备沦陷"。用户无需点击或打开文件,仅接收恶意图像就会导致设备被入侵。

来源:https://nvd.nist.gov/

黑客入侵后,可访问加密钱包、窃取交易所登录凭证,并监控用户输入密码或助记词时的操作。

加密货币用户为何风险更高

安全专家警告,加密货币持有者面临的风险远高于普通用户:

永久性损失:与信用卡或银行账户不同,加密货币被盗后无法追回。一旦数字资产转入黑客钱包,资金将永久消失。

高价值目标:加密用户常在设备存储大量资产,这使其成为愿意投入攻击资源的黑客的理想目标。

移动端存储:许多人直接将加密钱包或交易所应用保存在手机电脑上,设备一旦遭入侵,资金即刻面临风险。

该漏洞出现时机对加密行业尤为不利。安全公司CertiK报告显示,仅2025年上半年黑客就窃取了超22亿美元加密货币。

政府响应与紧迫性

美国网络安全和基础设施安全局(CISA)罕见地命令所有联邦机构在2025年9月11日前修补该漏洞,足见政府安全专家对其威胁等级的重视。

受影响的苹果设备包括:

- 2018年后发布的iPhone XS及以上机型

- 近年发布的iPad Pro、iPad Air及基础款iPad

- 运行macOS Sequoia/Sonoma/Ventura的Mac电脑

这使CVE-2025-43300成为苹果2025年修复的第七个已被黑客利用的零日漏洞。

加密用户应急措施

安全专家建议加密货币持有者立即采取以下措施:

立即更新:勿等待自动更新。iOS设备前往设置>通用>软件更新,Mac电脑前往系统设置,手动安装补丁。

检查入侵迹象:普通用户虽难检测设备是否遭攻击,但可留意应用运行缓慢、异常网络活动或钱包余额不符等异常现象。

转移资产:若怀疑设备被盯上,建议将加密货币转移至由干净设备生成新私钥的钱包。

加固备份账户:更改邮箱和云存储密码,防止黑客借此重置交易所密码。

补丁包含在iOS 18.6.2、iPadOS 18.6.2及多个macOS版本中。无法更新的老旧设备若用于存储加密货币,应考虑更换。

历史相似攻击

这并非黑客首次针对苹果图像处理系统。2023年,同一ImageIO框架的类似漏洞曾被用于在目标设备安装NSO集团的Pegasus间谍软件。

代号BLASTPASS的那次攻击同样通过iMessage发送恶意图像实现无交互入侵。这种模式表明,高级黑客组织持续发掘苹果设备图像处理机制的新漏洞。

未来安全建议

尽管该漏洞已修复,但事件凸显加密用户面临的设备端攻击风险。零点击漏洞无需用户失误即可触发,说明即使安全意识强的用户也可能受害。

该事件再次强调:及时更新设备、大额资产使用硬件钱包、采用分散存储策略的重要性。

苹果虽已加强Image I/O框架安全性,但加密用户仍需警惕未来可能出现的类似威胁。